- 时间:2024-11-16 02:16:58

- 浏览:

Windows操作系统的安全配置实验报告

实验背景

随着信息技术的飞速发展,网络安全问题日益凸显。Windows操作系统作为全球最广泛使用的操作系统之一,其安全性直接关系到用户数据的安全和系统的稳定运行。为了提高Windows操作系统的安全性,本实验旨在通过一系列安全配置操作,增强系统的防护能力。

实验目的

1. 了解Windows操作系统的安全配置方法。

2. 掌握常见安全漏洞的防范措施。

3. 提高Windows操作系统的安全性。

实验环境

操作系统:Windows 10

实验工具:Windows安全配置工具

实验内容

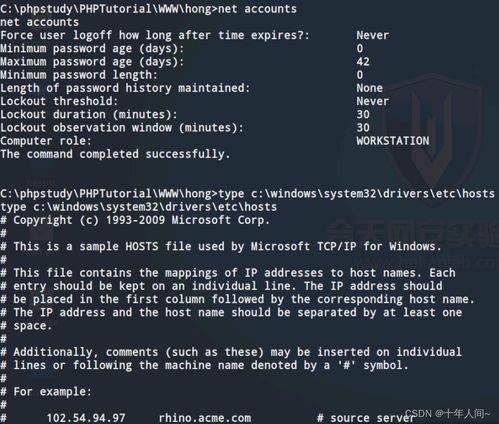

1. 账户策略配置

账户策略配置

账户策略是Windows操作系统安全配置的重要组成部分,主要包括密码策略和账户锁定策略。

密码策略

密码策略包括最小密码长度、密码最长存留期、密码最短存留期、强制密码历史等。

- 最小密码长度:设置密码的最小长度,提高密码强度。

- 密码最长存留期:设置密码的有效期,强制用户定期更改密码。

- 密码最短存留期:设置密码更改的最短间隔时间,防止用户频繁更改密码。

- 强制密码历史:记录用户之前使用的密码,防止用户重复使用旧密码。

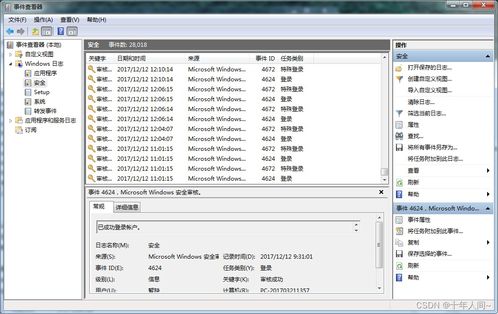

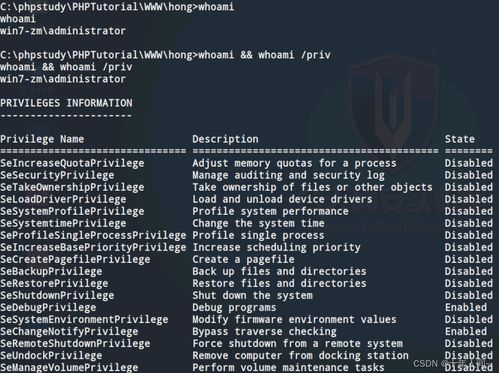

账户锁定策略

账户锁定策略包括锁定阈值、锁定时间和锁定计数等。

- 锁定阈值:设置连续失败登录尝试的次数,超过该次数则锁定账户。

- 锁定时间:设置账户锁定的时间,防止恶意攻击者长时间尝试破解密码。

- 锁定计数:设置连续失败登录尝试的次数,达到该次数则锁定账户。

2. 账户和口令的安全设置

账户和口令的安全设置

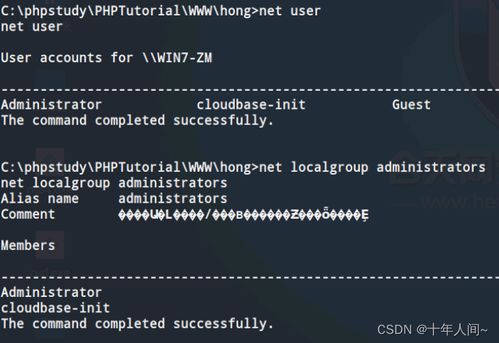

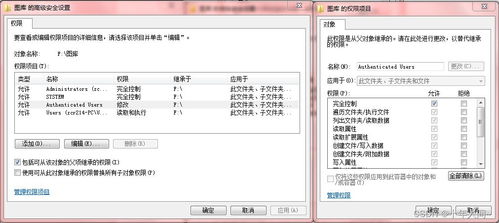

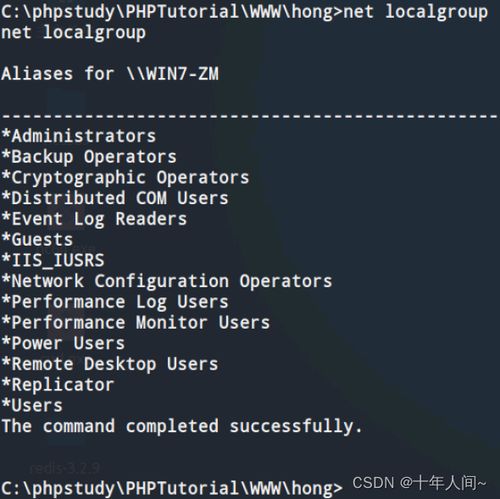

账户和口令的安全设置主要包括检查和删除不必要的账户、禁用Guest账户、禁止枚举账户、创建管理员账户和陷阱用户等。

检查和删除不必要的账户

检查和删除不必要的账户,如User用户、Duplicate User用户、测试用户、共享用户等,减少系统漏洞。

禁用Guest账户

禁用Guest账户,防止恶意攻击者利用该账户进行非法操作。

禁止枚举账户

禁止枚举账户,防止恶意攻击者获取系统中的账户信息。

创建管理员账户和陷阱用户

创建两个管理员账户,分别用于日常使用和系统维护。同时,创建一个陷阱用户,用户名为Administrator,权限设置为最低,用于监测恶意攻击。

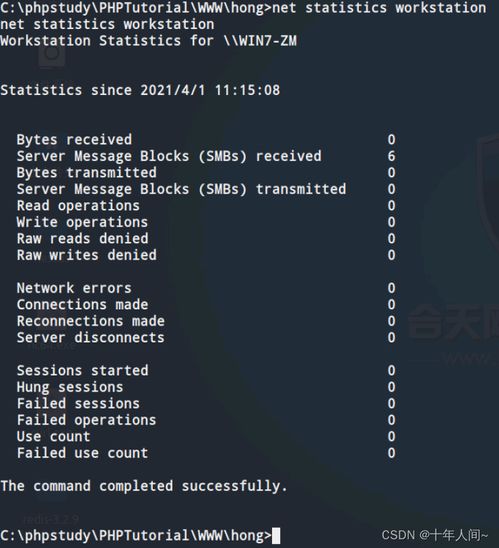

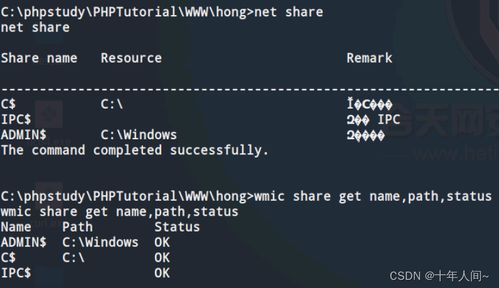

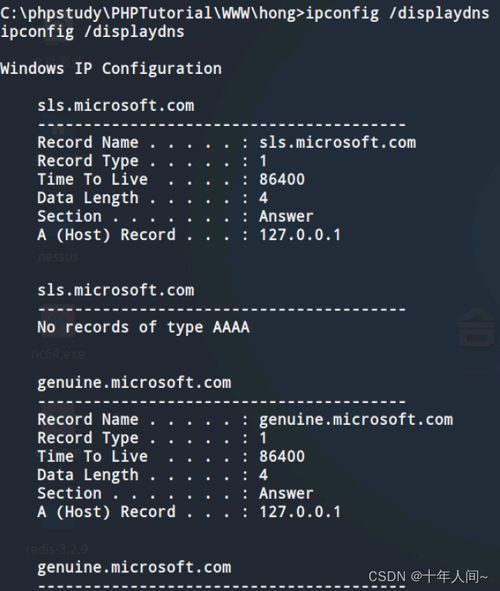

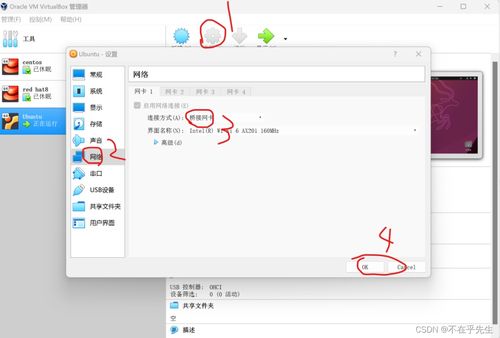

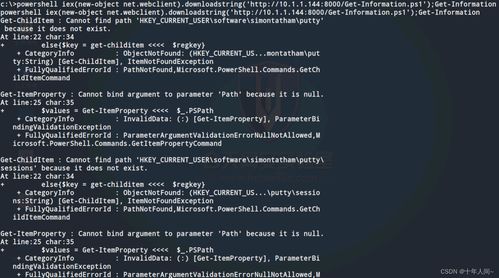

3. 远程访问控制防护

远程访问控制防护

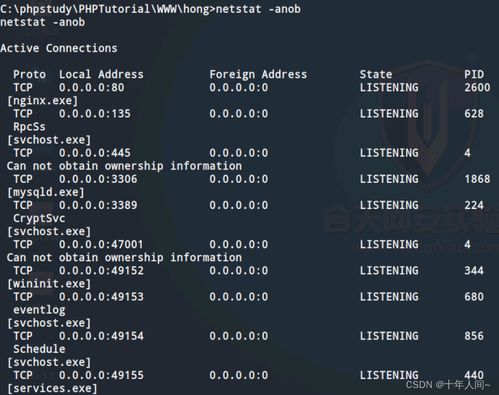

远程访问控制防护主要包括禁用不必要的远程服务、设置远程桌面连接权限和启用网络防火墙等。

禁用不必要的远程服务

禁用不必要的远程服务,如文件和打印机共享、远程桌面等,减少系统漏洞。

设置远程桌面连接权限

设置远程桌面连接权限,仅允许授权用户远程连接到系统。

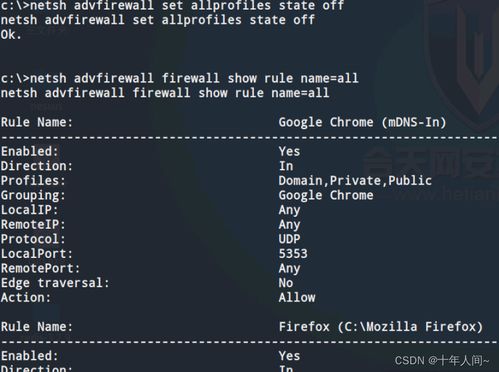

启用网络防火墙

启用网络防火墙,防止恶意攻击者通过网络入侵系统。

通过本次实验,我们了解了Windows操作系统的安全配置方法,掌握了常见安全漏洞的防范措施,提高了Windows操作系统的安全性。在实际应用中,应根据系统需求和风险等级,合理配置安全策略,确保系统安全稳定运行。